Grazie per averci contattato!

La tua richiesta è stata mandata con successo.

Affidabilità, Competenza, Riservatezza nelle indagini digitali e nella sicurezza informatica.

Contatta il Perito

La perdita improvvisa di dati può trasformarsi in un incubo per privati e professionisti legali. File cancellati accidentalmente, dispositivi danneggiati o attacchi informatici mettono a rischio informazioni critiche. Questa guida pratica vi accompagna attraverso metodi tecnici e procedure forensi per recuperare dati cancellati in modo efficace, garantendo validità legale quando necessario.

| Punto | Dettagli |

|---|---|

| Tempistica cruciale | Il successo del recupero dipende dal tempo trascorso dalla cancellazione e dal tipo di dispositivo utilizzato |

| Validità legale | Le prove digitali richiedono catena di custodia preservata e processi forensi certificati |

| Strumenti specializzati | Software avanzati ed esperti forensi aumentano significativamente le possibilità di recupero |

| Azione immediata | Interrompere l’uso del dispositivo e gestirlo correttamente massimizza successo e validità dei dati |

Quando eliminate un file, il sistema operativo non cancella immediatamente i dati fisici. Il file viene semplicemente marcato come spazio disponibile, mentre le informazioni restano sul disco fino alla sovrascrittura. Il recupero dati dai file cancellati richiede comprensione delle strutture del file system e dei metodi utilizzati per marcare i dati come eliminati.

La struttura dei metadati varia tra file system diversi. NTFS utilizza la Master File Table, FAT gestisce tabelle di allocazione, mentre i sistemi Unix si basano su inode. Comprendere questi meccanismi aiuta a valutare la fattibilità del recupero.

Diversi fattori influenzano le possibilità di successo:

Consiglio Pro: Spegnete immediatamente il dispositivo dopo aver scoperto la perdita di dati. Ogni operazione successiva potrebbe sovrascrivere definitivamente le informazioni recuperabili.

Per i professionisti legali, la preparazione include considerazioni aggiuntive. L’integrità delle prove digitali dipende dalla gestione corretta fin dal primo momento. Documentate ogni azione, fotografate il dispositivo, annotate data e ora della scoperta. Evitate di accedere direttamente ai file o di utilizzare software non certificati, perché queste operazioni possono compromettere la validità probatoria.

L’analisi forense di account anonimi richiede approcci simili per preservare tracce digitali utilizzabili in sede giudiziaria.

Il processo di recupero segue passaggi precisi che massimizzano le possibilità di successo:

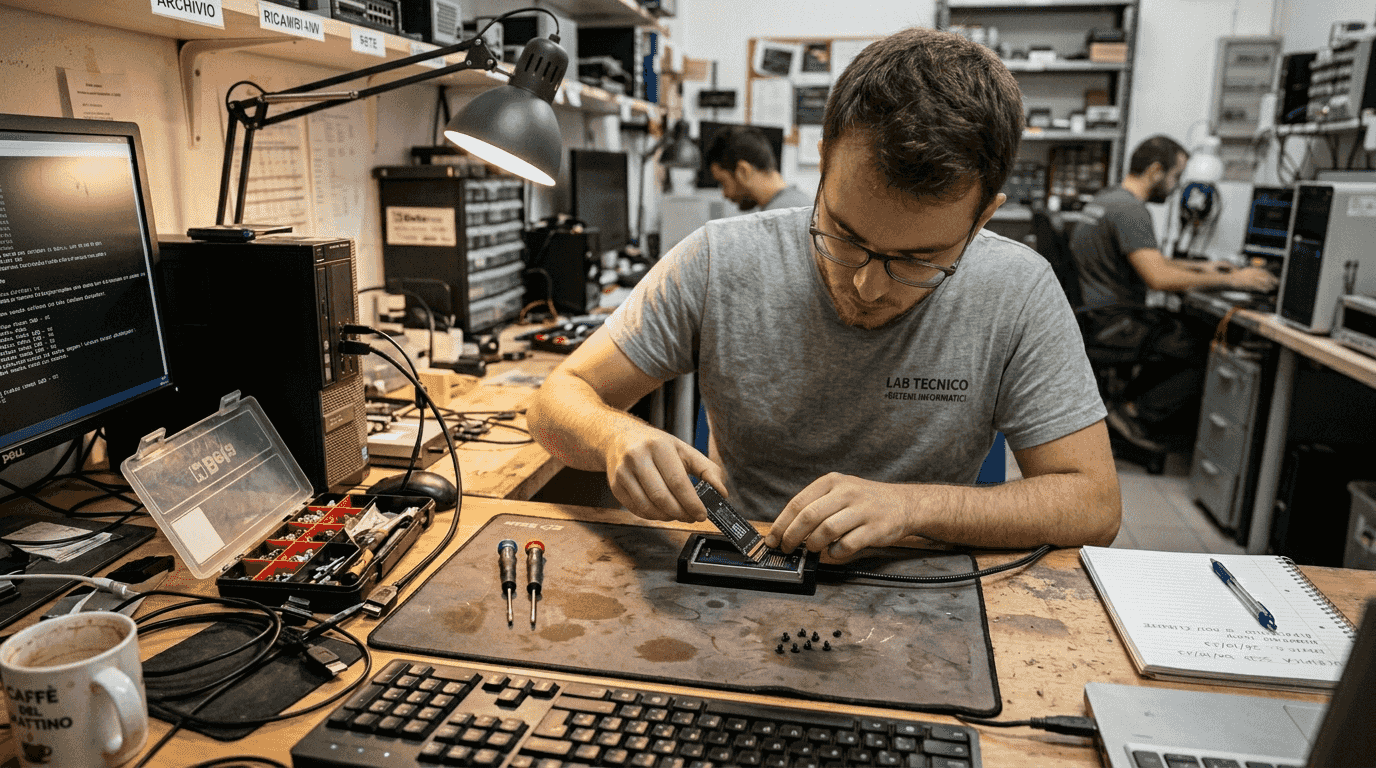

I supporti SSD presentano sfide specifiche. I tassi di successo nel recupero dati da SSD variano in base al tipo di guasto. Il comando TRIM elimina fisicamente i blocchi marcati come cancellati, rendendo impossibile il recupero tradizionale. I guasti fisici dei chip di memoria richiedono interventi specializzati in camera bianca.

| Tipo di guasto | Recupero logico | Recupero fisico |

|---|---|---|

| Cancellazione accidentale | 85-95% | N/A |

| Formattazione rapida | 70-90% | N/A |

| Danneggiamento settori | 40-60% | 60-80% |

| Guasto elettronico | N/A | 50-70% |

| SSD con TRIM attivo | 10-30% | 20-40% |

Consiglio Pro: Per HDD tradizionali, mantenete il dispositivo in posizione orizzontale e non tentativi ripetuti di accensione se udite rumori anomali. I danni meccanici peggiorano rapidamente.

Il recupero dati da ransomware rappresenta un’area specializzata, spesso richiedendo decriptazione o ricostruzione dati dopo l’attacco. Senza chiavi di decriptazione, il recupero dipende dall’esistenza di copie shadow o backup non compromessi. Gli esperti forensi possono identificare varianti specifiche di ransomware e applicare soluzioni mirate.

Il recupero delle chat WhatsApp richiede tecniche particolari per preservare timestamp, metadati e allegati multimediali con validità probatoria.

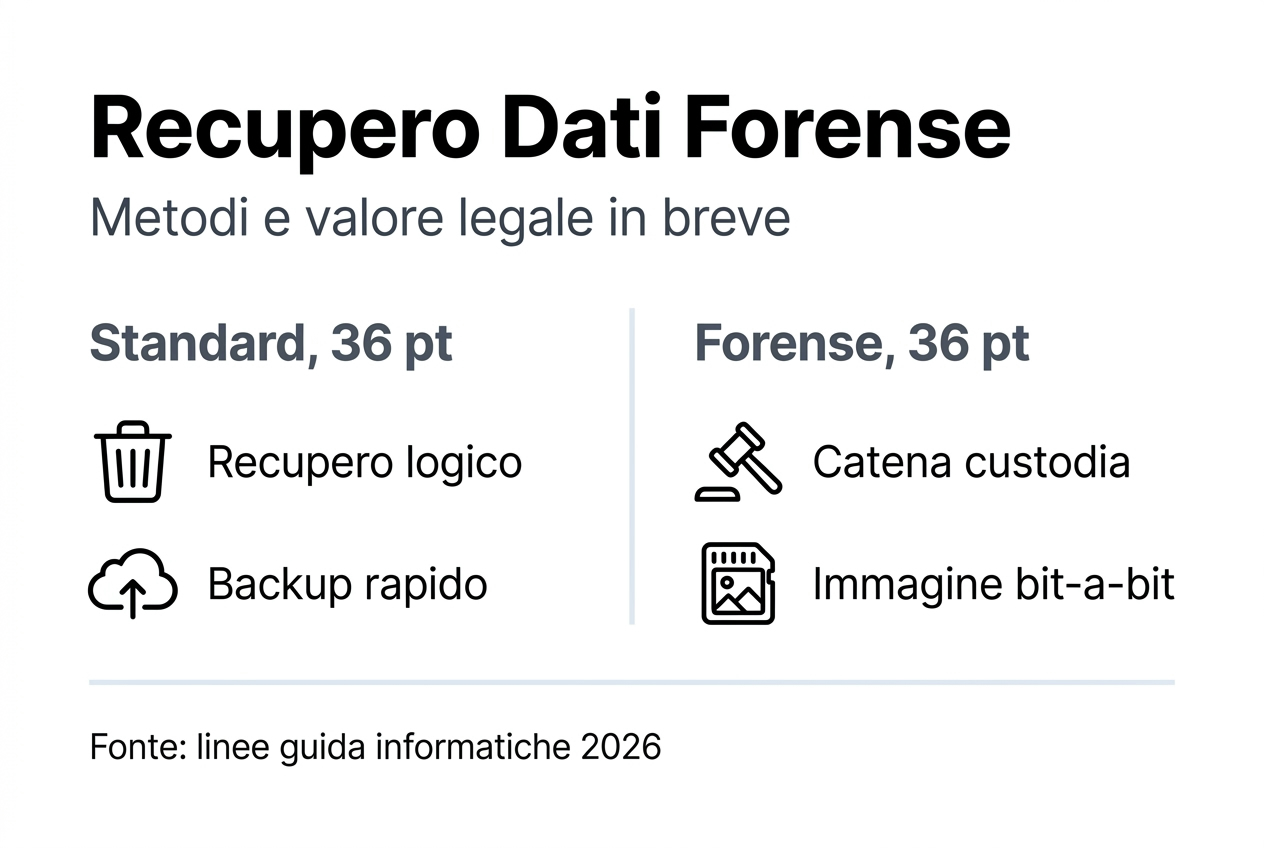

L’imaging forense costituisce il primo passo fondamentale per preservare prove digitali. Questa tecnica crea una copia bit per bit del dispositivo originale, mantenendo inalterato lo stato dei dati. L’hash crittografico della copia garantisce l’integrità e dimostra che nessuna modifica è avvenuta durante l’analisi.

La catena di custodia documenta ogni passaggio del processo investigativo. I professionisti legali necessitano di servizi di recupero dati che forniscano documentazione della catena di custodia e garantiscano l’ammissibilità dei dati recuperati in tribunale. Ogni accesso, trasferimento o analisi deve essere registrato con data, ora, operatore e scopo.

La Corte di Cassazione sottolinea l’importanza dell’analisi forense dei dispositivi digitali e dell’ecosistema WhatsApp nei procedimenti legali.

Le sentenze giudiziarie enfatizzano criteri specifici per l’ammissibilità:

| Aspetto | Recupero standard | Recupero forense |

|---|---|---|

| Modifica dati originali | Possibile | Mai |

| Documentazione processo | Minima | Completa |

| Validità legale | Nulla | Garantita |

| Costo | Basso | Elevato |

| Tempo richiesto | Ore | Giorni/settimane |

| Tracciabilità operazioni | Assente | Totale |

Consiglio Pro: Collaborate sempre con periti informatici certificati quando i dati recuperati devono essere utilizzati come prove. La consulenza preliminare evita errori irreversibili che comprometterebbero l’intero procedimento.

L’analisi forense per perizia WhatsApp deve seguire protocolli rigorosi per garantire l’ammissibilità in sede processuale. Anche l’analisi forense in casi di stalking richiede metodologie specifiche per raccogliere prove digitali valide.

La verifica dell’integrità rappresenta il passaggio critico dopo il recupero. Gli hash crittografici MD5, SHA-256 o SHA-512 confermano che i file non hanno subito alterazioni. Confrontate gli hash dei file recuperati con quelli dell’immagine forense originale per certificare l’autenticità.

L’analisi dei metadati è cruciale nella ricostruzione della timeline nella digital forensics. I metadati EXIF nelle immagini, i timestamp dei documenti e le informazioni di sistema rivelano data di creazione, modifica, accesso e autore. Questi dettagli supportano o confutano ricostruzioni degli eventi.

Per validare e integrare i dati recuperati:

La ricostruzione temporale collega eventi apparentemente isolati. Un messaggio cancellato, un accesso al sistema, una modifica di documento possono formare una sequenza probatoria quando analizzati insieme. Utilizzate software di timeline analysis per visualizzare graficamente la successione degli eventi.

Errori comuni da evitare:

Per la perizia delle chat WhatsApp, la verifica include l’autenticità delle conversazioni, l’integrità dei backup e la corrispondenza tra diversi dispositivi. L’analisi forense in caso di furto dati richiede particolare attenzione nella ricostruzione delle attività sospette.

Claudio Marchesini offre servizi specializzati di recupero dati e perizia informatica forense a Savona, garantendo validità legale e ammissibilità processuale. Le competenze tecniche avanzate e la certificazione professionale assicurano risultati affidabili per privati e professionisti legali.

I servizi includono acquisizione forense di dispositivi mobili, analisi di chat WhatsApp e Telegram, preservazione della catena di custodia e redazione di relazioni peritali tecniche. Ogni intervento segue protocolli rigorosi per mantenere l’integrità delle prove digitali.

Per situazioni complesse o quando la validità legale è essenziale, la consulenza professionale rappresenta l’investimento migliore. Scoprite come i servizi di perito informatico a Savona possono supportare le vostre esigenze di recupero dati e analisi forense.

Software gratuiti come Recuva o PhotoRec funzionano per recuperi semplici su HDD. Per SSD o situazioni complesse, servono strumenti professionali come R-Studio o UFS Explorer. Evitate software non verificati che potrebbero danneggiare ulteriormente i dati.

Intervenite immediatamente, preferibilmente entro poche ore dalla cancellazione. Ogni uso successivo del dispositivo aumenta il rischio di sovrascrittura permanente. Su SSD con TRIM attivo, il recupero diventa impossibile dopo poche ore o giorni.

No, solo il recupero forense garantisce ammissibilità processuale. Serve imaging forense, catena di custodia documentata, analisi da parte di periti certificati e hash crittografici per verificare l’integrità. Il recupero fai da te compromette irrimediabilmente la validità probatoria.

Dipende dalla situazione specifica. Dati crittografati legittimamente necessitano delle chiavi originali. Per ransomware, il successo dipende dalla variante, dall’esistenza di decryptor pubblici o dalla presenza di backup shadow non compromessi. La consulenza specializzata valuta caso per caso.

Il recupero forense crea immagini bit per bit senza modificare l’originale, documenta ogni operazione, mantiene la catena di custodia e produce report peritali. Il recupero standard lavora direttamente sul dispositivo, modifica timestamp e non garantisce validità legale. Il costo e i tempi sono superiori ma essenziali per prove giudiziarie.

Non aspettare che sia troppo tardi. Contatta il nostro studio per una consulenza preliminare riservata e gratuita. Analizzeremo il tuo caso e ti forniremo la soluzione migliore per proteggere la tua privacy e i tuoi diritti.

Chiama ora o compila il form di contatto per un'analisi forense professionale.

Per richiedere una consulenza o per maggiori informazioni, non esitate a contattare il Perito Claudio Marchesini.